在日常网络使用中,不少人会遇到这样的困惑:明明输入了正确的域名,却无法打开目标网站,或是被跳转至陌生的广告页面、空白页;有时换个网络环境,同一个域名又能正常访问。这大概率是你的域名被污染了。

很多人一听到“污染”,就会下意识认为这个域名彻底报废、无法访问,但事实并非如此。本文将详细拆解域名污染的定义、原理、表现形式,并提供实用的排查和解决方法。

一、什么是域名污染?

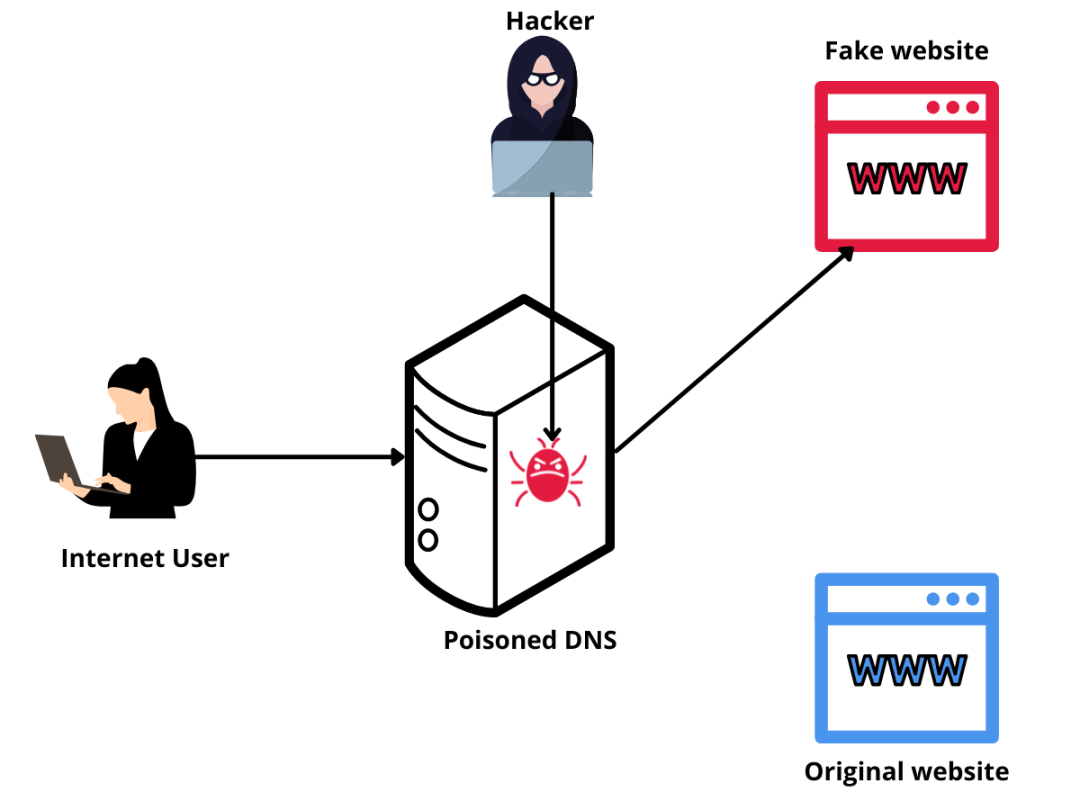

域名污染,又称DNS污染、DNS缓存投毒,本质上是在DNS解析过程中,攻击者向解析链路中注入虚假的解析信息,导致DNS服务器返回错误的IP地址,而非域名对应的真实IP。简单来说,就是DNS解析的“翻译过程”被篡改了,原本要翻译到正确IP的域名,被错误地指向了其他无效或恶意的IP地址。

需要特别注意的是,域名污染的核心是“解析异常”,而非“域名本身损坏”。域名本身的注册信息、所有权并没有发生变化,只是解析过程被干扰,导致用户无法通过正常解析获取真实IP。

二、实施域名污染的两类不同主体

从污染的实施主体来看,域名污染主要分为两类:

一类是恶意攻击导致的污染,比如黑客利用DNS协议的漏洞,向DNS缓存中注入虚假解析记录,诱导用户访问恶意网站,进而窃取信息、植入病毒。

另一类是合规性管控导致的污染,部分国家或地区为了维护网络安全、规范网络环境,会通过运营商层面的技术手段,对特定域名进行解析干扰。

三、域名污染的两种主要形式

第一种是中间链路篡改。

攻击者或管控主体利用DNS查询使用的UDP协议的漏洞,在用户设备与DNS服务器之间的链路中部署监控设备,当检测到特定域名的查询请求时,立即伪造一个虚假的解析响应,并且让这个虚假响应比真实响应更快到达用户设备。由于DNS解析机制遵循“先到先得”的原则,用户设备会优先接收并使用这个虚假的解析结果,从而被导向错误的IP地址。

第二种是DNS缓存投毒。

攻击者向DNS服务器(通常是本地运营商DNS或公共DNS)注入虚假的解析记录,让DNS服务器将这些虚假记录缓存起来。当其他用户查询该域名时,DNS服务器会直接返回缓存中的虚假IP,无需再向上级服务器查询,直到缓存过期或被清理。

四、域名被污染,还能访问吗?

这是很多人最关心的问题,答案很明确:域名被污染≠完全不能访问。我们可以从以下3种常见场景来理解:

场景1:局部污染——部分网络环境可正常访问

域名污染大多是“局部性”的,而非全球范围内的全面污染。由于DNS服务器是分区域、分运营商部署的,可能出现“某一个运营商的DNS服务器被污染,其他运营商正常”“某一个地区的DNS被污染,其他地区正常”的情况。比如,某域名在联通的DNS服务器中被污染,导致联通用户无法访问,但移动、电信用户解析正常;再比如,该域名在国内某地区被污染,国内其他地区以及国外用户通过未被污染的DNS服务器解析,就能正常访问。

场景2:轻度污染——可通过技术手段绕过访问

域名污染干扰的是DNS解析过程,而不是域名本身的通信链路。只要能获取到域名对应的真实IP,就可以通过IP地址直接访问网站,或者通过修改解析方式,避开被污染的DNS服务器。例如,用户可以手动修改设备的DNS服务器,替换为未被污染的公共DNS;或者通过修改本地hosts文件,将域名与真实IP直接绑定,绕过DNS解析环节。

场景3:重度污染——短期内难以直接访问

如果域名被进行了“深度污染”,比如根服务器被污染、权威DNS服务器被篡改,或者被多地区、多运营商联合屏蔽,那么域名解析的整个链路都被干扰,即使更换DNS服务器,也可能无法获取真实IP地址。此外,如果用户设备被植入恶意软件,修改了本地DNS设置或hosts文件,那么即使更换网络,也可能无法正常访问,需要先清理设备中的恶意程序。

五、域名污染的7种常见表现

1.访问失败或超时:输入正确域名后,浏览器提示“无法访问此网站”“请求超时”,但更换网络后能正常访问。

2.解析到错误IP:通过nslookup、dig等工具查询,发现返回的IP地址与域名的真实IP不一致,且该IP无法访问目标网站。

3.被重定向到异常页面:跳转到广告页面、空白页,或含有恶意代码、钓鱼表单的页面。

4.不同环境访问结果不一致:同一域名在不同运营商、不同地区、不同设备上的访问情况不同。

5. HTTPS证书警告频发:频繁出现“证书不可信”“证书错误”提示,可能是中间链路被污染导致解析结果被篡改。

6.子域名或特定记录失效:主域名能正常访问,但部分子域名无法解析或解析异常。

7. DNS缓存延迟恢复:污染修复后,部分用户因本地或运营商DNS缓存残留虚假记录,仍出现访问异常。

简易排查方法:

打开电脑命令提示符或终端,输入“nslookup域名8.8.8.8”和“nslookup域名”,对比两次返回的IP地址。如果两次结果不一致,且本地DNS返回的IP无法访问目标网站,则基本可判断域名被污染。

六、应对域名污染:从应急处理到长效防御

(一)个人用户:快速解决访问问题

1.更换公共DNS服务器:进入网络设置,将默认运营商DNS替换为稳定可靠的公共DNS,如谷歌DNS 8.8.8.8、Cloudflare DNS 1.1.1.1。

2.清理本地DNS缓存:Windows系统在命令提示符中输入“ipconfig /flushdns”,Mac系统在终端中输入“sudo dscacheutil -flushcache; sudo killall -HUP mDNSResponder”。

3.修改hosts文件:通过可靠渠道查询域名真实IP,在hosts文件末尾添加“真实IP域名”,保存后绕过DNS解析。

4.使用加密解析服务:采用DoH或DoT加密解析,避免DNS查询被篡改。

(二)企业用户:长效防御,避免业务损失

1.应急处理:快速恢复业务访问

当发现域名被污染后,企业应立即启动应急预案:

-确认污染范围:通过全球DNS检测工具,查询不同地区、运营商的解析情况。

-切换DNS服务商:立即将域名DNS解析切换到信誉良好、抗污染能力强的专业DNS服务商(如国科云解析的抗DDoS攻击版),并恢复正确解析记录。

-清理缓存:联系运营商清理DNS服务器缓存,同时告知用户更换DNS或通过备用域名访问。

-留存证据:记录污染时间、范围、异常信息,若为恶意攻击,及时向网络安全部门报备。

2.长效防御:从根源降低污染风险

-启用DNSSEC安全扩展:通过数字签名机制验证DNS解析记录的真实性,防止记录被篡改。

-部署加密解析服务:全面启用DoH和DoT,将DNS查询通过加密通道传输。

-建立DNS冗余机制:采用多家不同DNS服务商,配置多节点解析,确保某一家被污染后能快速切换。

-加强域名管理:定期检查解析记录,注销不再使用的子域名,为域名注册商账户开启双重认证(MFA)。

-建立监控与告警机制:部署DNS监控工具,实时监测解析情况,出现异常时立即告警,确保技术团队第一时间响应。

七、总结

域名被污染,本质上是DNS解析链路被干扰的网络异常问题,核心是“解析错误”而非“域名失效”,因此“域名被污染≠不能访问”。无论是普通用户还是企业,遇到域名污染时,无需过度恐慌,只要能准确判断污染类型、范围,采取对应的应对措施,就能快速恢复访问。

推荐阅读: